Artículo

Solo se necesita un número de teléfono para hackear una cuenta de Gmail, de Facebook o de lo que sea

- 19 de septiembre de 2017

- Actualizado: 12 de junio de 2025, 23:05

Un número de teléfono y tu nombre: esto es lo único que necesitaría un hacker para invadir tu cuenta de Gmail. O al menos eso es lo que asegura Positive Technologies, una compañía encargada de buscar y ofrecer soluciones de seguridad.

Positive Technologies ha publicado un vídeo que se centra en demostrar la enorme brecha de seguridad que se encuentra en el llamado Signalling System No. 7 o SS7.

El SS7 es un conjunto de protocolos de señales telefónicas que usan la mayoría de las redes de telefonía mundiales para intercambiar información. Por ejemplo, las empresas de telefonía lo usan para intercambiar clientes cuando estos viajan a otro país (lo que se conoce como roaming).

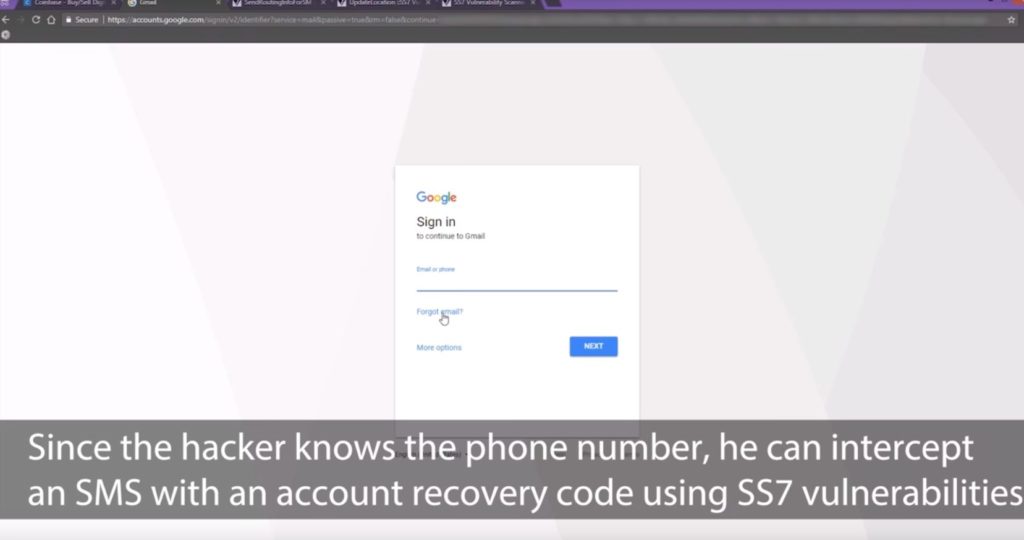

El vídeo demuestra que si un hacker logra acceder al SS7, le será relativamente fácil interceptar los SMS de cualquier número de teléfono que haya caído en su poder. Le basta esta información para entrar en una cuenta de Gmail o en una cartera virtual de bitcoin, como se muestra en el vídeo.

El proceso es el siguiente:

1. El hacker utiliza el sistema de recuperación de contraseña mediante SMS para acceder a la cuenta de la víctima

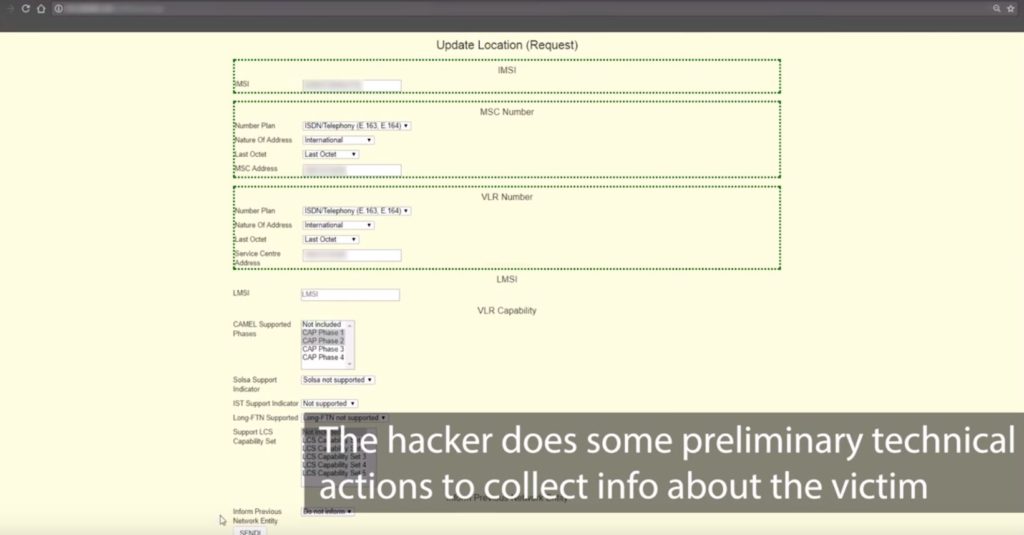

2. El hacker realiza una serie de acciones técnicas preeliminares para recopilar información sobre la víctima. Así se prepara para la intercepción del SMS aprovechando la vulnerabilidad del SS7

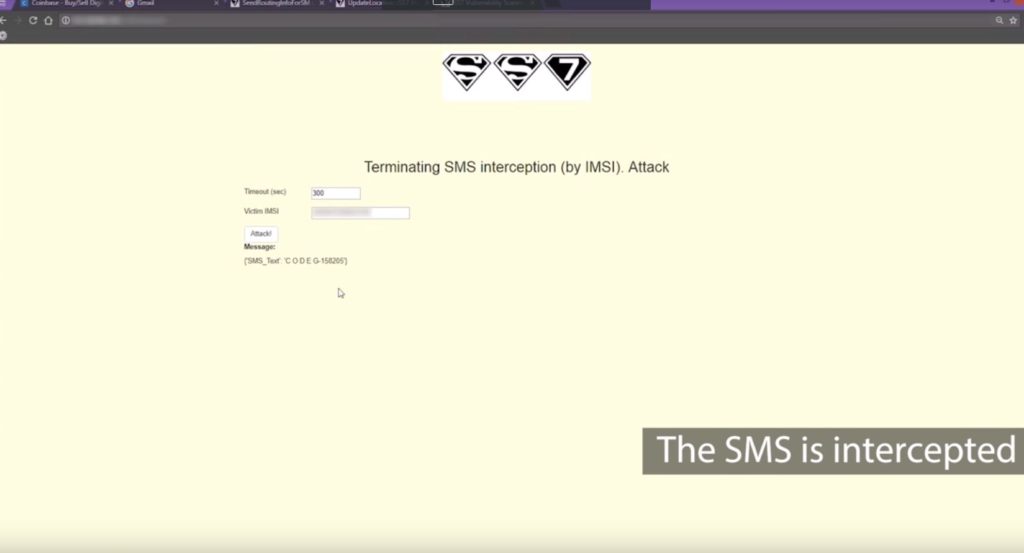

3. ¿Todo listo? El hacker introduce el número de teléfono…

4. Introduce el nombre y el apellido…

5. … e intercepta el SMS de la víctima.

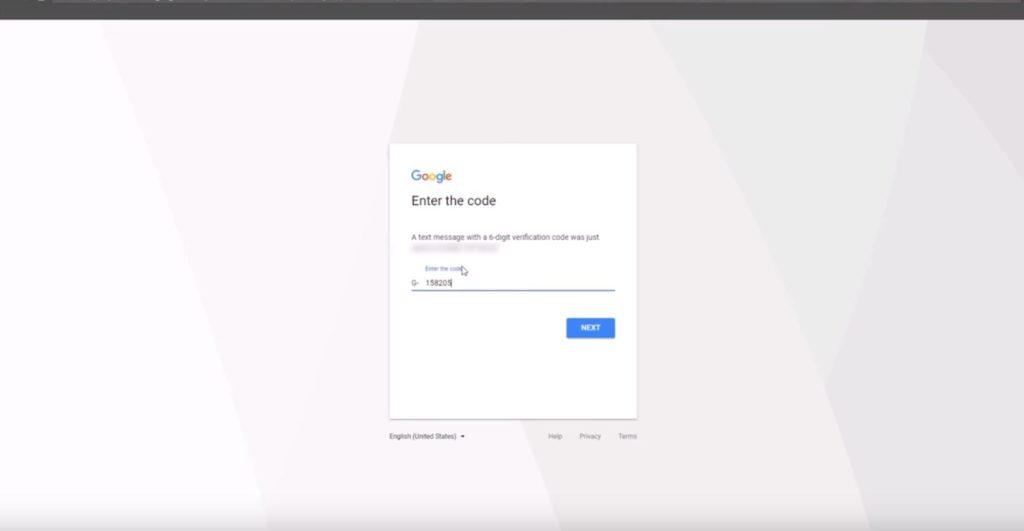

6. Lo introduce sin problemas

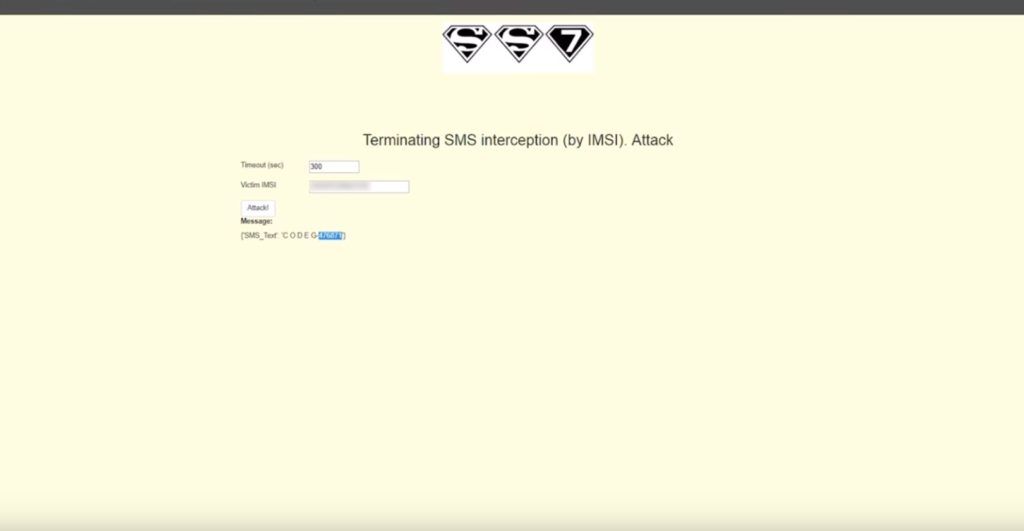

7. Durante el proceso, el hacker debe interceptar otro SMS; de nuevo, sin problemas en el proceso

8. Lo introduce

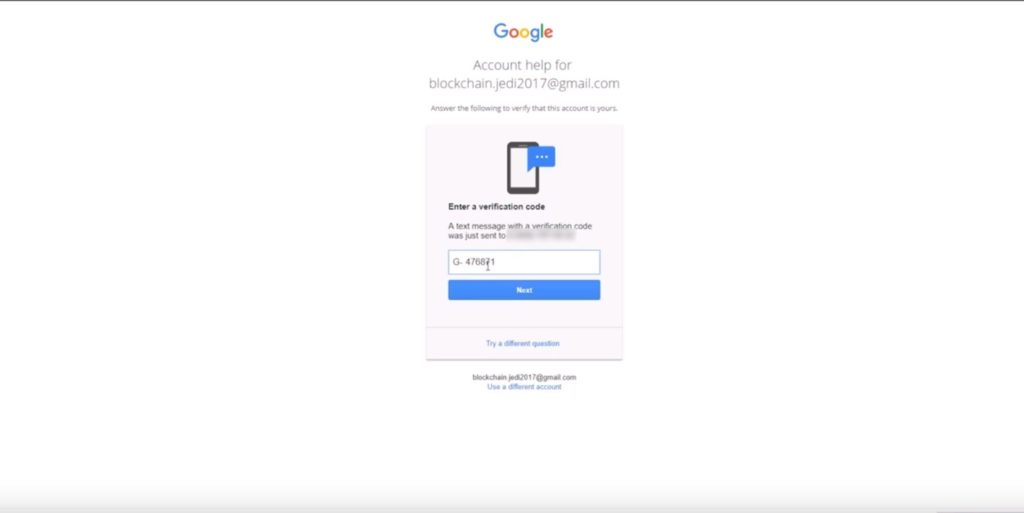

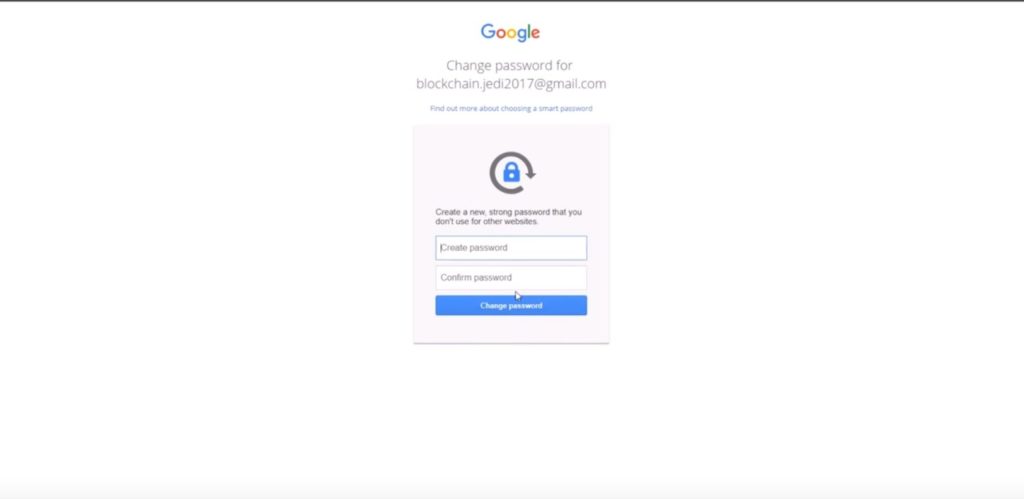

9. Cambia la contraseña de la cuenta de Gmail

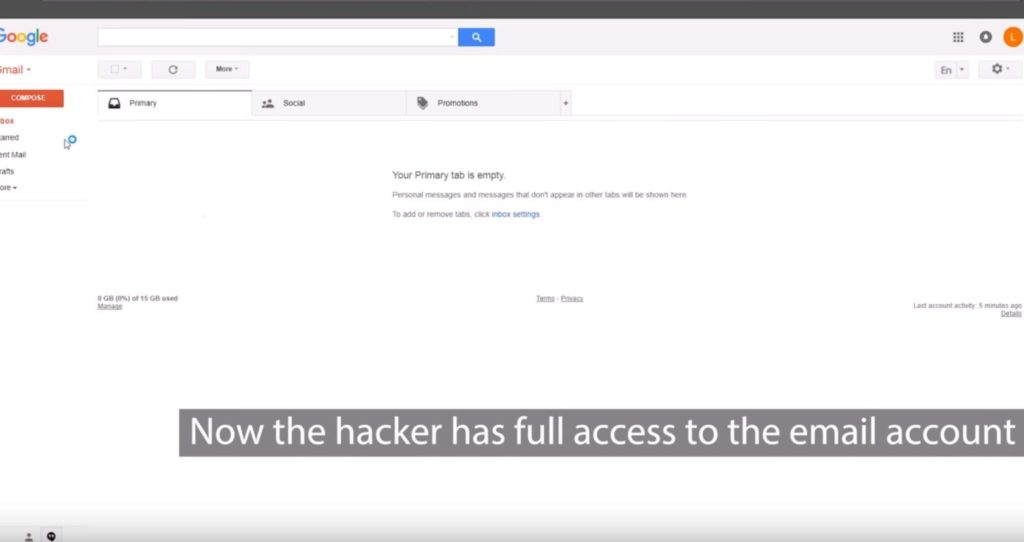

10. El hacker ya tiene acceso completo a esa cuenta de correo, con toda la información que en ella encuentre

El vídeo muestra además cómo, gracias al acceso a esa cuenta de Gmail, el hacker puede acceder a su vez a la cuenta de la víctima en Coinbase, una cartera virtual de la criptomoneda bitcoin. Con ello, puede transferir la moneda virtual a su propia cartera.

Pero esta no es una amenaza que afecte solo a Gmail o a Coinbase. “Este sistema de hackeo puede funcionar para cualquier recurso que utilice SMS como sistema de recuperación de contraseña“, explica un investigador de Positive Technologies.

Es más, esta brecha de seguridad no es nueva. Según podemos leer en El blog del espía, ya en 2014 se demostró cómo se podía hackear una cuenta de Facebook usando la misma vulnerabilidad del SS7. ¿Por qué no se solventó en estos tres años? Porque este sistema de telecomunicaciones es norma y corregir este error implicaría mucho dinero y muchos recursos.

La gran barrera para un hacker sería conseguir acceso a la red de SS7. Los investigadores de Positive obtuvieron acceso porque querían realizar una investigación así que obtuvieron la ayuda de las propias operadoras. Un cibercriminal tendrá que comprar o hackear el acceso a la red.

“El riesgo radica en el hecho de que los cibercriminales pueden comprar el acceso a SS7 de forma ilegitima desde la dark web”. Ya existen sitios en la dark web que venden supuestos accesos al SS7, aunque se desconoce si dicen la verdad o tratan de engañar al personal.

¿Y qué puede hacer el usuario mientras espera a ver si las operadoras se deciden a arreglar este problema? Los expertos recomiendan dejar de usar el SMS en el sistema de verificación en dos pasos. Este hackeo que muestra el vídeo no funciona cuando el usuario opta por usar alternativas como la app Google Authenticator en lugar del clásico sistema de SMS.

El vicepresidente de Coinbase, Daniel Romero, ha pedido a sus clientes precisamente que dejen de depender del SMS para la verificación en dos pasos y que pasen a usar Google Authenticator.

Aunque un cambio de actitud por parte del usuario no hará desaparecer el problema. Las operadoras deben tomar medidas al respecto y cuanto antes, mejor.

Fuentes: Forbes, El blog del espía, Positive Technologies

Lo último de Daniel Caceres

- 10 trucos para usar Office gratis, sin pagar nada de nada

- Análisis de The Outer Worlds: Un paso hacia adelante a nivel cósmico en el mundo de los RPG-Shooter

- Análisis de The Elder Scrolls Online Greymoor: Una sorprendente aventura gótica y la mejor expansión hasta la fecha

- Análisis de Song of Horror: El primer gran juego de terror de la década

También te puede interesar

- Noticias

Ikea propone la mejor forma de pasar el calor que no es ni un ventilador ni un aire acondicionado

Leer más

- Noticias

Si tienes extensiones en Firefox, tu navegador está en peligro

Leer más

- Noticias

Disney+ cancela la serie adaptando las novelas infantiles de terror más famosas de los últimos treinta años

Leer más

- Noticias

Bioshock 4 se lanzará según el CEO de Take-Two, pero todo apunta a que quizás no se lance

Leer más

- Noticias

Se presenta la cuarta entrega de la mejor franquicia de ninjas con una premisa irresistible: ahora más sangriento que nunca

Leer más

- Noticias

Dave Bautista será el villano de la próxima película del director de John Wick

Leer más